19번 문제에요.

배점은 150점, 분야는 Computing이에요.

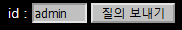

id 입력하는부분이 있고 기본값으로 admin이 들어가있네요.

그대로 보내볼게요.

어드민이 아니래요.

다른걸 집어넣어볼게요.

안뇽 게스트.

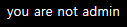

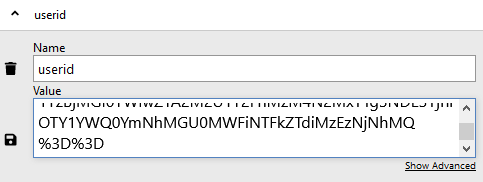

쿠키를 구운걸까요? 쿠키를 볼게요.

userid라는 쿠키가 있네요!

%3D = URL Encoding =

끝에 ==가 들어있는걸로 보아 BASE64처럼 생겼네요.

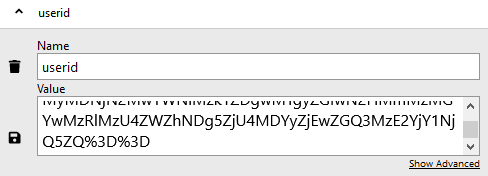

URL Decoding > BASE64 Decoding 를 해본결과

160글자의 해시가 하나 나왔네요.

160글자짜리 해시는 존재하지 않는걸로 기억하니

집어넣은 문자는 guest

글자수는 5글자

160 / 5 = 32

글자를 전부 쪼개서 하나하나 전부 32글자가 튀어나오는 특정한 해시함수를 이용해서 해시를 만들고

전부 이어붙인 구조같네요.

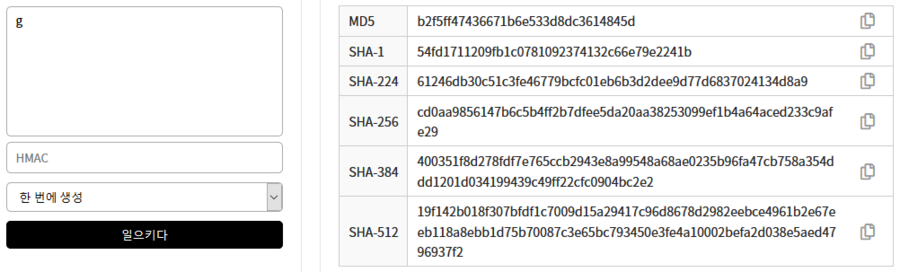

그럼 첫글자인 g 를 넣었을때 b2f5ff...로 시작하는걸 찾으면 되겠네요.

https://ko.rakko.tools/tools/10/

온라인 해시 생성기를 이용해서 g의 해시값을 찾아본결과!

MD5 네요.

그러면

1. a d m i n 각각 글자의 md5 해시를 만들고 이어붙인다음

2. BASE64로 암호화하고

3. URL인코딩을 먹이면

admin으로 인식하겠네요!

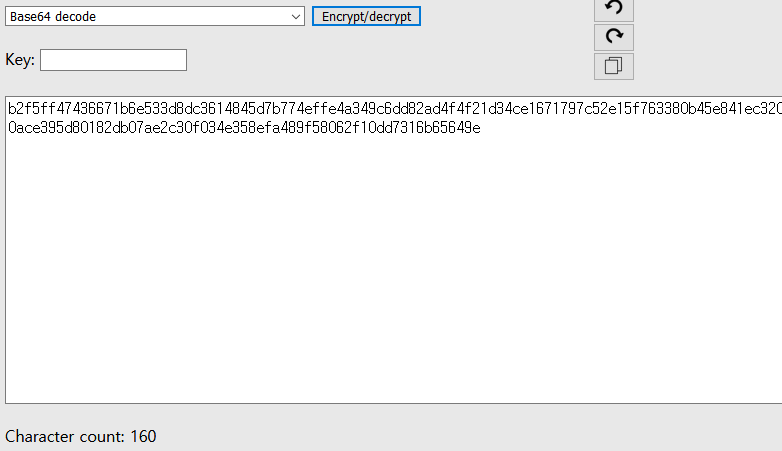

1번을 진행했을때 나오는 해시는

0cc175b9c0f1b6a831c399e2697726618277e0910d750195b448797616e091ad6f8f57715090da2632453988d9a1501b865c0c0b4ab0e063e5caa3387c1a87417b8b965ad4bca0e41ab51de7b31363a1

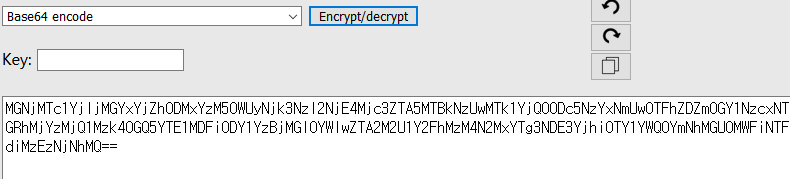

이제 이걸 BASE64로 암호화하면?

MGNjMTc1YjljMGYxYjZhODMxYzM5OWUyNjk3NzI2NjE4Mjc3ZTA5MTBkNzUwMTk1YjQ0ODc5NzYxNmUwOTFhZDZmOGY1NzcxNTA5MGRhMjYzMjQ1Mzk4OGQ5YTE1MDFiODY1YzBjMGI0YWIwZTA2M2U1Y2FhMzM4N2MxYTg3NDE3YjhiOTY1YWQ0YmNhMGU0MWFiNTFkZTdiMzEzNjNhMQ==

이제 이걸 URL인코딩을 적용시키고 쿠키에 집어넣으면?

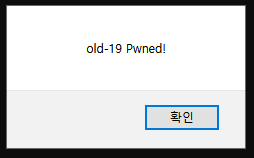

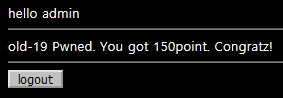

빠밤!

문제가 풀렸네요.

'연구글 > webhacking.kr' 카테고리의 다른 글

| webhacking.kr Challenge(old) 21 / DB (0) | 2020.08.21 |

|---|---|

| webhacking.kr Challenge(old) 20 / Computing (0) | 2020.08.21 |

| webhacking.kr Challenge(old) 18 / DB (0) | 2020.08.21 |

| webhacking.kr Challenge(old) 17 / JavaScript (0) | 2020.08.21 |

| webhacking.kr Challenge(old) 16 / JavaScript (0) | 2020.08.21 |